Комментарии

Гость

→

Новый бренд anti-age косметики уже в Харькове

14:14

Продукт новый, незнакомый. После изучения информации на сайте решилась на покупку пока одного средства - сыроватки для лица. У меня очень чувствительная кожа. Пока довольна) Теперь хочу еще несколько средств приобрести, в магазине воспользовалась возможностью протестировать несколько средств, понравилось.

Гость

→

Новый бренд anti-age косметики уже в Харькове

10:48

Добрый день! Набор Colladerma Luxury получила в подарок. С чистой совестью могу рассказать все свои ощущения. После нескольких дней использования заметила, что кожа стала сбалансированной, улучшилась структура ее поверхности, ощущение что кожа обновилась изнутри. Небольшие неровности и морщины ушли.я перестала пользоваться пудрой или тональным кремом так как кожа стала свежей и сияющей.Осталась очень довольна. А самое главное, что все что необходимо есть в одном наборе.

Гость

→

Корпорация лжи

11:53

«Основной политической функцией СМИ является не прямое воздействие на индивидуальное сознание посредством распространения политически окрашенной информации, но недопущение определенного контента до внимания общественности», - Мануэль Кастельс. «Власть СМИ».

Данная особенность политического использования СМИ исходит из принципа, что отсутствие информации в медиа означает ее отсутствие в коллективном сознании, даже если эта информация имеет фрагментированное существование в сознании индивидуальном. Таким образом, политический месседж – это всегда медиа-месседж. Это означает, что несмотря на то, что медиа являются не источником власти, но лишь пространством для ее реализации, они фундаментально изменяют природу политической власти. Власть концентрируется не вокруг институтов и идей, но вокург «образов», не обязательно визуальных, но в нейропсихологическом смысле. А в политике самым простым образом является человеческое лицо. Иными словами, политика персонализиуруется именно с появлением СМИ, то, что раньше приписывалось примитивным обществам, приобрело распространение именно в современности.

Гость

→

Моральный кодекс строителя коммунизма...

13:23

отправил

Гость

→

Персональная выставка работ Осетровой Ирины «Мир вокруг нас»

19:55

Сегодня посетила выставку Ирины Осетровой - очень понравилось. Все картнины настолько живые и вдохновляют оптимизмом! Желаю творческих успехов и далее!

Гость

→

Корпорация лжи

18:21

«Вся современная архитектура масс-медиа основывается на том что: они являют собой то, что навсегда запрещает ответ, что делает невозможным процесс обмена (разве только в формах симуляции ответа, которые сами оказываются интегрированными в процесс передачи информации, что, однако, ничего не меняет в однонаправленности коммуникации). Именно в этом — их подлинная абстракция. И именно на этой абстракции основывается система социального контроля и власти.

Для того, чтобы хорошо уяснить себе смысл термина «ответ», последний нужно взять в строгом его смысле, а для этого нужно обратиться к эквиваленту этого термина в «примитивных» обществах: власть принадлежит тому, кто способен её дать и кому она не может быть возвращена. Отдать и сделать так, чтобы вам было невозможно вернуть отданное, означает: разорвать процесс обмена в свою пользу и установить монополию — тем самым социальный процесс оказывается нарушенным. Вернуть отданное, напротив, означает разрушить властные отношения и образовать (или вновь образовать) на основе антагонистической взаимосвязи цепь символического обмена. То же самое происходит и в области масс-медиа: нечто оказывается произнесённым, и всё делается таким образом, чтобы на эти слова не было получено никакого ответа», — ЖАН БОДРИЙЯР. РЕКВИЕМ ПО МАСС-МЕДИА

Интересно, что избирательная система функционирует по аналогичной схеме - Бодрийяр прямо называет ее одним из видов Масс-Медиа. Граждане заглатывают приманку в виде приглашения принять участие в символическом обмене и тем самым разрушить односторонние властные отношения. На самом же деле, их feedback является ничем иным как «симуляцией ответа, интегрированного в процесс передачи информации». Попадая в эту ловушку, граждане подпитывают властную монополию. Вместо того, чтобы сделать собственную ставку в игре, граждане удовлетворяются лишь жалким правом принять или отвергнуть.

Гость

→

14 июля День взятия Бастилии (Bastille Day)

16:20

ДЕНЬ ВЗЯТИЯ БАСТИЛИИ

Бесспорно, что Париж – икона стиля.

Спешу душой поздравить, но не с этим:

Конечно же, с Днём взятия Бастилии,

Расплавленным жарой, июльским летом!

Булонский лес, Нотр-Дам ласкали взором

Бальзак, Гуно, Делакруа с Верленом,

Гвардейцы и лихие мушкетёры,

Виктор Гюго с печальным Гуинпленом.

На Лувр и Тюильри взирает вечность,

Их балуют балладами поэты,

И даже лет усталых быстротечность

Не в силах напоить волною Леты.

Желаю вам, галантные французы,

Чтоб кровью обагрённую свободу

Не заключили пленницею в узы

Пришедшие из Мордора народы.

Летит над Сеной горестный плач иволг,

Вплетаясь в многозвучие эфира.

День взятия Бастилии, ты – символ

И Франции, и страждущего мира.

NikolasKed

→

Так ты сразу покажешься другим намного умнее

10:53

Это не по теме

Гость

→

Так ты сразу покажешься другим намного умнее

15:11

Уважаемые форумчане нужна ваша помощь! Купил участок хотел строить дом но потом понял что у меня нет инструментов. Подскажите пожалуйста магазин по продаже инструментов!

Гость

→

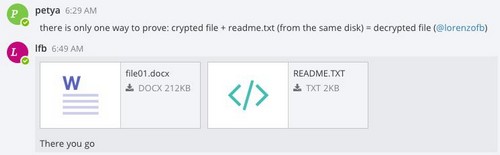

Вирус Petya A массово атакует компьютеры

14:17

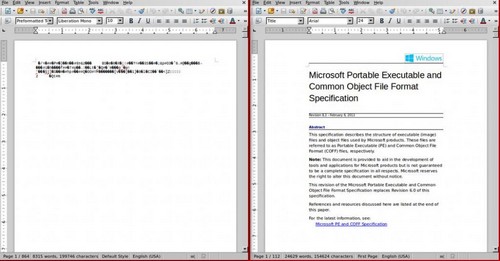

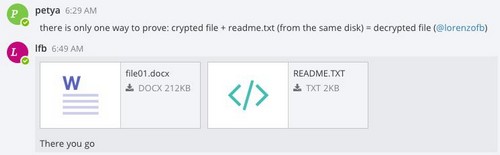

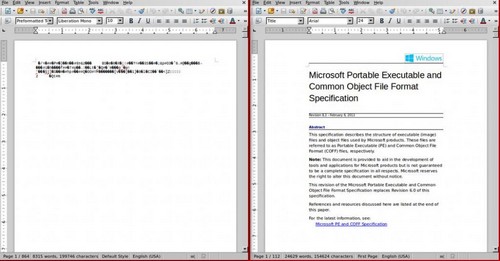

Вчера хакеры, назвавшиеся операторами Petya, объявились в дарквебе и потребовали $256 000 за ключ расшифровки. Журналисты Motherboard предложили им сперва доказать свою состоятельность. Они попросили у эксперта антивирусной компании ESET Антона Черепанова образец зашифрованного вирусом файла. Черепанов запустил вредонос на своем тестовом компьютере и прислал журналистам два файла – исходный документ Word и его же, но уже зашифрованного вредоносом (при открытии на компьютере вместо текста отображались бессвязные символы).

Журналисты отправили зашифрованный образец хакерам и спустя всего два часа после отправки те прислали полностью восстановленный файл.

Журналисты отправили зашифрованный образец хакерам и спустя всего два часа после отправки те прислали полностью восстановленный файл.

По мнению Черепанова, это доказывает, что у хакеров, которые выдают себя за операторов Petya, есть как минимум доступ к исходному коду вредоноса. Он также предположил, что раз они владеют ключом расшифровки, значит, это и есть те самые хакеры, ответственные за распространение Petya.

Впрочем, по словам экспертов, внутри вредоноса содержатся баги, которые могут сделать невозможной расшифровку файлом весом более 1 MБ (файл, который хакеры расшифровали, весил всего 200 КБ). Журналисты послали им еще один зашифрованный файл для проверки этой теории, но пока не получили ответа.

В издании задаются вопросом: если вредонос является кибероружием, а не вымогательским ПО, как считают эксперты, то зачем его создатели вдруг явились с требованием еще больших денег? Между тем, даже несмотря на доказательства наличия у хакеров ключа дешифровки, это не гарантирует восстановления файлов, ведь в некоторых случаях Petya повредил жесткие диски, и тут не помогут никакие ключи.

Напомним, хакеры, называющие себя авторами Petya, вчера впервые объявились и сделали публичное заявление. Сперва они опустошили биткоин-кошелек, где к этому времени набралось $10 000. Затем запостили обращение ко всем пострадавшим с требованием 100 биткоинов за расшифровку файлов. На момент написания по курсу 100 биткоинов стоили примерно $256 000.

По мнению Черепанова, это доказывает, что у хакеров, которые выдают себя за операторов Petya, есть как минимум доступ к исходному коду вредоноса. Он также предположил, что раз они владеют ключом расшифровки, значит, это и есть те самые хакеры, ответственные за распространение Petya.

Впрочем, по словам экспертов, внутри вредоноса содержатся баги, которые могут сделать невозможной расшифровку файлом весом более 1 MБ (файл, который хакеры расшифровали, весил всего 200 КБ). Журналисты послали им еще один зашифрованный файл для проверки этой теории, но пока не получили ответа.

В издании задаются вопросом: если вредонос является кибероружием, а не вымогательским ПО, как считают эксперты, то зачем его создатели вдруг явились с требованием еще больших денег? Между тем, даже несмотря на доказательства наличия у хакеров ключа дешифровки, это не гарантирует восстановления файлов, ведь в некоторых случаях Petya повредил жесткие диски, и тут не помогут никакие ключи.

Напомним, хакеры, называющие себя авторами Petya, вчера впервые объявились и сделали публичное заявление. Сперва они опустошили биткоин-кошелек, где к этому времени набралось $10 000. Затем запостили обращение ко всем пострадавшим с требованием 100 биткоинов за расшифровку файлов. На момент написания по курсу 100 биткоинов стоили примерно $256 000.

Журналисты отправили зашифрованный образец хакерам и спустя всего два часа после отправки те прислали полностью восстановленный файл.

Журналисты отправили зашифрованный образец хакерам и спустя всего два часа после отправки те прислали полностью восстановленный файл.

По мнению Черепанова, это доказывает, что у хакеров, которые выдают себя за операторов Petya, есть как минимум доступ к исходному коду вредоноса. Он также предположил, что раз они владеют ключом расшифровки, значит, это и есть те самые хакеры, ответственные за распространение Petya.

Впрочем, по словам экспертов, внутри вредоноса содержатся баги, которые могут сделать невозможной расшифровку файлом весом более 1 MБ (файл, который хакеры расшифровали, весил всего 200 КБ). Журналисты послали им еще один зашифрованный файл для проверки этой теории, но пока не получили ответа.

В издании задаются вопросом: если вредонос является кибероружием, а не вымогательским ПО, как считают эксперты, то зачем его создатели вдруг явились с требованием еще больших денег? Между тем, даже несмотря на доказательства наличия у хакеров ключа дешифровки, это не гарантирует восстановления файлов, ведь в некоторых случаях Petya повредил жесткие диски, и тут не помогут никакие ключи.

Напомним, хакеры, называющие себя авторами Petya, вчера впервые объявились и сделали публичное заявление. Сперва они опустошили биткоин-кошелек, где к этому времени набралось $10 000. Затем запостили обращение ко всем пострадавшим с требованием 100 биткоинов за расшифровку файлов. На момент написания по курсу 100 биткоинов стоили примерно $256 000.

По мнению Черепанова, это доказывает, что у хакеров, которые выдают себя за операторов Petya, есть как минимум доступ к исходному коду вредоноса. Он также предположил, что раз они владеют ключом расшифровки, значит, это и есть те самые хакеры, ответственные за распространение Petya.

Впрочем, по словам экспертов, внутри вредоноса содержатся баги, которые могут сделать невозможной расшифровку файлом весом более 1 MБ (файл, который хакеры расшифровали, весил всего 200 КБ). Журналисты послали им еще один зашифрованный файл для проверки этой теории, но пока не получили ответа.

В издании задаются вопросом: если вредонос является кибероружием, а не вымогательским ПО, как считают эксперты, то зачем его создатели вдруг явились с требованием еще больших денег? Между тем, даже несмотря на доказательства наличия у хакеров ключа дешифровки, это не гарантирует восстановления файлов, ведь в некоторых случаях Petya повредил жесткие диски, и тут не помогут никакие ключи.

Напомним, хакеры, называющие себя авторами Petya, вчера впервые объявились и сделали публичное заявление. Сперва они опустошили биткоин-кошелек, где к этому времени набралось $10 000. Затем запостили обращение ко всем пострадавшим с требованием 100 биткоинов за расшифровку файлов. На момент написания по курсу 100 биткоинов стоили примерно $256 000.

Гость

→

Почему Гагарин сказал «Поехали!», и почему он приземлился на парашюте

10:33

Юра, мы все просрали....

Гость

→

Почему Гагарин сказал «Поехали!», и почему он приземлился на парашюте

17:43

А где тут руль спросил Гагарин

Деревня буркнул Королёв

Ещё спроси а где тут вожжи

Ещё поехали скажи

Гость

→

Вирус Petya A массово атакует компьютеры

13:16

Украинские правоохранители, а именно Департамент Киберполиции и СБУ, не верят в то, что целью самой масштабной хакерской атаки на украинские государственные и частные компании было вымогательство. Проанализировав инциденты, они обнаружили, что Petya был лишь прикрытием, на самом же деле злоумышленники собирали коды ЕГРПОУ компаний жертв, получали удаленный доступ к их данным и оборудованию. Об этом говорится в последнем релизе Департамента Киберполиции Украины. Также правоохравнители настоятельно рекомендуют на время проведения следствия не пользоваться софтом M.E.Doc.

Что делать пользователям M.E.Doc

Департамент Киберполиции рекомендует всем пользователям временно прекратить использовать M.E.Doc и отключить компьютеры, на которых он установлен, от сети. А также изменить свои пароли и электронные цифровые подписи, поскольку они могли быть скомпрометированы. В ближайшее время сотрудники киберполици обещают опубликовать инструкции для проверки компьютеров на наличие бэкдора.

Вместе с тем пользователей M.E.Doc в связи со сложившейся ситуацией могут временно освободить от ответственности за несвоевременную сдачу налоговой отчетности. Об этом говорится в сообщении Кабмина. Данное решение депутаты оформили в специальный законопроект, принятие которого позволит защитить предприятия.

«Будем вносить короткий закон, который позволит избежать этой ответственности всех тех, кто в результате хакерской атаки, которая пошла по Украине и всему миру, не смог вовремя подать отчетность. Должны защищать бизнес и помогать ему», — заявил премьер-министр Украины Владимир Гройсман на заседании Кабмина 4 июля.

Гость

→

Вирус Petya A массово атакует компьютеры

09:43

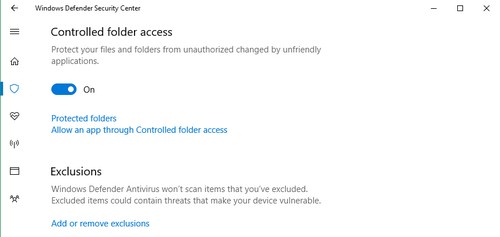

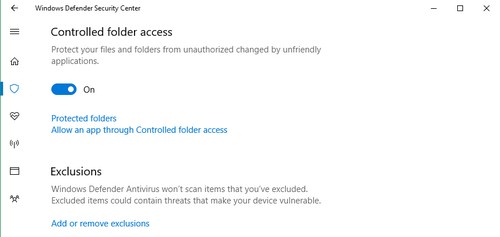

Видимо, Petya и WannaCry не только всем надоели, но и стали триггерами для кое-каких изменений — Microsoft анонсировала новую технологию для борьбы с вымогателями, В Windows 10 появится функция для борьбы с вирусами-вымогателями

[align=center]  [/align]

С обновлением Windows 10 Fall Creators Update, которое выйдет этой осенью, пользователи получат функцию Controlled Folder Access («контролируемый доступ к директориям»), она будет интегрирована в Windows Defender Security Center. Если вы участвуете в программе Windows Insider, опробовать ее можно уже сегодня — достаточно обновиться до сборки 16232.

Функция включается в «Защитнике Windows»:

[align=center]

[/align]

С обновлением Windows 10 Fall Creators Update, которое выйдет этой осенью, пользователи получат функцию Controlled Folder Access («контролируемый доступ к директориям»), она будет интегрирована в Windows Defender Security Center. Если вы участвуете в программе Windows Insider, опробовать ее можно уже сегодня — достаточно обновиться до сборки 16232.

Функция включается в «Защитнике Windows»:

[align=center]  [/align]

[b]Как это работает?[/b]

Нововведение предназначено для мониторинга изменений, внесенных приложениями в файлы определенных защищенных директорий. По умолчанию к защищенным директориям относятся Документы, Изображения, Видео и Рабочий стол. Изменить данный список нельзя, но зато, нажав на «Защищенные папки», можно добавить к нему другие желаемые директории, а также съемные носители и сетевые ресурсы:

[align=center]

[/align]

[b]Как это работает?[/b]

Нововведение предназначено для мониторинга изменений, внесенных приложениями в файлы определенных защищенных директорий. По умолчанию к защищенным директориям относятся Документы, Изображения, Видео и Рабочий стол. Изменить данный список нельзя, но зато, нажав на «Защищенные папки», можно добавить к нему другие желаемые директории, а также съемные носители и сетевые ресурсы:

[align=center]  [/align]

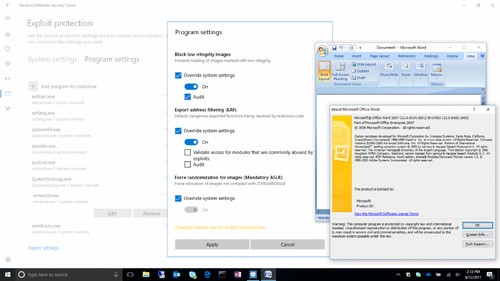

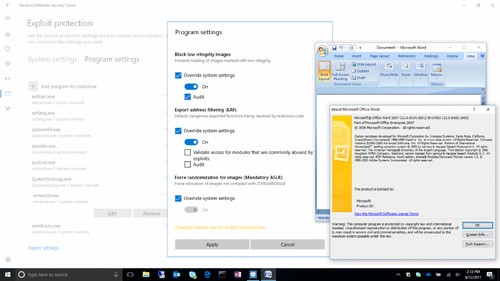

[b]Набор инструментов EMET также интегрируют в Windows Defender[/b]

Для улучшения защиты пользовательских данных от эксплойтов, приложений-вымогателей и других угроз, Microsoft интегрировала набор инструментов EMET в Windows Defender Security Center. Для включения набора нужно зайти в «Центр безопасности Защитника Windows» и на вкладке «Управление приложениями и браузером» включить данный набор:

[align=center]

[/align]

[b]Набор инструментов EMET также интегрируют в Windows Defender[/b]

Для улучшения защиты пользовательских данных от эксплойтов, приложений-вымогателей и других угроз, Microsoft интегрировала набор инструментов EMET в Windows Defender Security Center. Для включения набора нужно зайти в «Центр безопасности Защитника Windows» и на вкладке «Управление приложениями и браузером» включить данный набор:

[align=center]  [/align]

[/align]

[/align]

С обновлением Windows 10 Fall Creators Update, которое выйдет этой осенью, пользователи получат функцию Controlled Folder Access («контролируемый доступ к директориям»), она будет интегрирована в Windows Defender Security Center. Если вы участвуете в программе Windows Insider, опробовать ее можно уже сегодня — достаточно обновиться до сборки 16232.

Функция включается в «Защитнике Windows»:

[align=center]

[/align]

С обновлением Windows 10 Fall Creators Update, которое выйдет этой осенью, пользователи получат функцию Controlled Folder Access («контролируемый доступ к директориям»), она будет интегрирована в Windows Defender Security Center. Если вы участвуете в программе Windows Insider, опробовать ее можно уже сегодня — достаточно обновиться до сборки 16232.

Функция включается в «Защитнике Windows»:

[align=center]  [/align]

[b]Как это работает?[/b]

Нововведение предназначено для мониторинга изменений, внесенных приложениями в файлы определенных защищенных директорий. По умолчанию к защищенным директориям относятся Документы, Изображения, Видео и Рабочий стол. Изменить данный список нельзя, но зато, нажав на «Защищенные папки», можно добавить к нему другие желаемые директории, а также съемные носители и сетевые ресурсы:

[align=center]

[/align]

[b]Как это работает?[/b]

Нововведение предназначено для мониторинга изменений, внесенных приложениями в файлы определенных защищенных директорий. По умолчанию к защищенным директориям относятся Документы, Изображения, Видео и Рабочий стол. Изменить данный список нельзя, но зато, нажав на «Защищенные папки», можно добавить к нему другие желаемые директории, а также съемные носители и сетевые ресурсы:

[align=center]  [/align]

[b]Набор инструментов EMET также интегрируют в Windows Defender[/b]

Для улучшения защиты пользовательских данных от эксплойтов, приложений-вымогателей и других угроз, Microsoft интегрировала набор инструментов EMET в Windows Defender Security Center. Для включения набора нужно зайти в «Центр безопасности Защитника Windows» и на вкладке «Управление приложениями и браузером» включить данный набор:

[align=center]

[/align]

[b]Набор инструментов EMET также интегрируют в Windows Defender[/b]

Для улучшения защиты пользовательских данных от эксплойтов, приложений-вымогателей и других угроз, Microsoft интегрировала набор инструментов EMET в Windows Defender Security Center. Для включения набора нужно зайти в «Центр безопасности Защитника Windows» и на вкладке «Управление приложениями и браузером» включить данный набор:

[align=center]  [/align]

[/align]

leri

→

Городской Пикник: Фестиваль Еды. Харьков

16:01

Уже на этих выходных Городской Пикник не даст Вам скучать. Все наши развлечения для Вас бесплатны! Вы платите только за вход, ну и еду 8-9 июля Вас ждёт:

Пляжная Зона Picnik Beach: взрослый бассейн на 50 кв.м.; три бассейна для малышей с горками и фонтанами; аппетитные подстилки; пляжные зонтики; надувные игрушки - все это уютно спрячется за бамбуковым забором!

Picnik Art: Вы сможете нарисовать картину, даже не имея навыков и заберёте с собой в подарочном пакете

Кулинарные практические мастер-классы;

Летний кинотеатр;

Зона x-box, PlayStation, Dendy, Sega;

Квест;

Живая Музыка;

Детская Зона, насыщенная развлечениями: аквагрим, научные шоу, поролоновые кубики, аниматоры, мыльные пузыри, кинетический песок, раскраски. Все это под белоснежным шатром в тени!!!

МЕГА Дженга, магнитный Скрабл на стене, магнитный пазл для деток!

И конечно же, много новых вкусных участников.

Проведите эти выходные с нами: 8-9 июля на Парковой Линии Арт-Завода "Механика". Вход 50 грн, ждём!

NikolasKed

→

Вирус Petya A массово атакует компьютеры

09:47

Киберполиция установила три варианта вмешательства троянской программой «Petya» и рассказала, в каких случаях информацию на компьютере можно восстановить

Об этом сообщает пресс-служба ведомства.

Киберполиция в процессе исследования вируса Petya и его вредного воздействия на компьютеры пользователей обнаружила несколько вариантов его вмешательства (в случае предоставления трояна при его запуске, прав администратора).

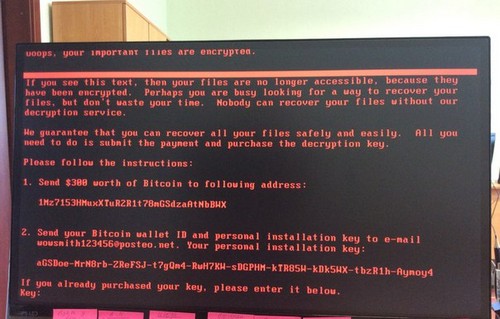

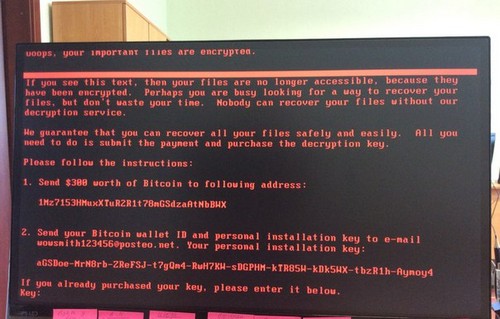

В первом случае компьютеры заражены и зашифрованы, система полностью скомпрометирована. Восстановление содержания требует знания закрытого ключа. На экране компьютеров выводится окно с сообщением о требовании уплаты средств для получения ключа разблокировки файлов.

Во втором случае компьютеры заражены, частично зашифрованы. Система начала процесс шифрования, но внешние факторы, например выключение, прекратили процесс шифрования.

В третьем случае компьютеры заражены, но при этом процесс шифрования таблицы MFT еще не начался.

В киберполиции отметили, что в том, что касается первого сценария — в настоящее время пока не установлен способ, который гарантированно проводит расшифровку данных. Решением этого вопроса совместно занимаются специалисты Департамента киберполиции, СБУ, ДССТЗИ, отечественных и международных ИТ-компаний.

В то же время в двух последних случаях есть шанс восстановить информацию на компьютере, поскольку таблица разметки MFT не нарушена или нарушена частично, а это значит, что, восстановив загрузочный сектор MBR системы, машина запускается и может работать.

Таким образом, в киберполиции установили, что троянская программа Petya работает в несколько этапов.

Первый: получение привилегированных прав (права администратора). На многих компьютерах в Windows архитектуре (Active Directory) эти права отключены. Вирус сохраняет оригинальный загрузочный сектор для операционной системы (MBR) в зашифрованном виде битовой операции XOR (xor 0?7), а затем записывает свой загрузчик на место вышеуказанного сектора, остальные кода трояна записывается в первые сектора диска. На этом этапе создается текстовый файл о шифровании, но на самом деле данные еще не зашифрованы.

Второй: после перезагрузки наступает вторая фаза работы вируса, он обращается уже на свой конфигурационный сектор в котором установлен флаг, что данные еще не зашифрованы и их нужно зашифровать, и начинается процесс шифрования, который имеет вид работы программы Check Disk.

Напомним, 27 июня ряд государственных органов власти, финансовых учреждений и крупных предприятий, в том числе и международных аэропортов, подверглись массированной кибератаке. Полиция получила более 2 тысяч обращений за кибератаки.

По данным компании ESET, которая разрабатывает программное обеспечение для борьбы с вредными компьютерными программами, на Украину пришлось 75% атак вируса Petya.

→

Ученые определили, сколько сна нужно для счастья

19:14

Вот видишь!

Гость

→

Вирус Petya A массово атакует компьютеры

18:56

Всем привет!

Нашу организацию сильно задело этим вирусом. С утра пришли - админы сказали компы не включать вообще. Целый день ничего не делали. Админы подходили то к одному то к другому, включали его комп и видели либо нормальную работу, либо вот такое вот окно ( фото с одного из инфицированных компов). Загружались с виртуальной операционной системы. Под обычной диск не читабелен. И видели, что все файлы переписаны и зашифрованы, причем не только на основном диске, но и на всех логических. Путей лечения еще не придумали. В интернете есть совет по профилактике заражения. Сказали, что так будет не день и не два. Потом приезжала киберполиция и хотела утащить наш сервер на экспертизу на предмет стороннего вмешательства. Наши отказались. Вот так вот и живем. Ожидается вторая волна инфицирования.

Гость

→

Вирус Petya A массово атакует компьютеры

17:05

Эксперты установили, что вирус-вымогатель Petya, поразивший компьютеры компаний на Украине, в России и некоторых других странах, не предполагает восстановление зашифрованных данных даже после оплаты выкупа. Об этом говорится в сообщении новостной службы «Лаборатории Касперского».

Выяснилось, что в коде вируса содержится ошибка, которая не позволяет расшифровать информацию.

«Мы проанализировали часть кода зловреда, которая связана с шифрованием файлов, и выяснили, что после того, как диск зашифрован, у создателей вируса уже нет возможности расшифровать его обратно», — отмечается в сообщении компании.

Кроме того, в коде был обнаружен элемент, отвечающий за уничтожение данных. Эксперты считают, что злоумышленники намеревались стереть информацию с компьютеров организаций, а требование выкупа было лишь прикрытием. По мнению специалиста из Comae Technologies Мэтта Суиша (Matt Suiche), распространители зловреда пытались запутать и жертв, и СМИ.

Гость

→

Вирус Petya A массово атакует компьютеры

17:03

... Говорят, что Petya.А и без «ua» уже ходит по домам и вымогает деньги

UA

UA EN

EN RU

RU