Skype под ударом

Американский хакер утверждает, что Skype не извлек урока из предыдущих ударов по системе безопасности, став жертвой еще одной XSS-уязвимости, похожей на ту, что была закрыта в мае.

Майская уязвимость Skype позволяла хакерам обманным образом через Mac-клиент Skype выполнить код, поскольку клиент недостаточно проверял мгновенные сообщения.

Несмотря на то, что Skype в то время выпустил патч низкой приоритетности, 28-летний американский инженер по безопасности, Левент "noptrix" Кайан, заявил на прошлой неделе, что в подобная XSS-уязвимость существует где-то ещё в программном обеспечении Skype. Он рассказал, что данная неспособность проверить определенную пользовательскую информацию в Skype-клиентах может привести к выполнению произвольного кода.

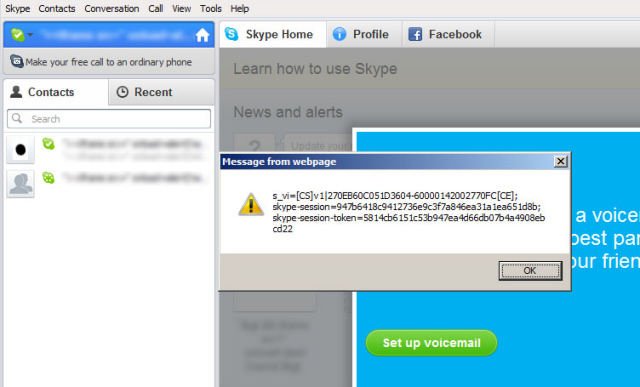

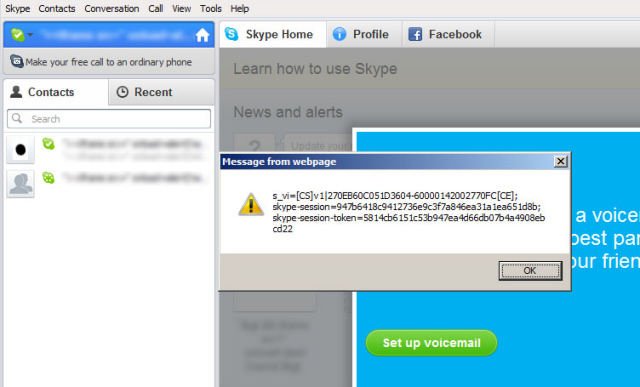

В частности Кайан утверждает, что он может видеть информацию о сессиях удаленных пользователей, которую, по его словам, злоумышленник может использовать для того, чтобы замаскироваться под удаленного пользователя и совершать звонки. Эта уязвимость может быть также использована в целях эксплуатации других дыр, теоретически позволяющих установить полный контроль над ПК. Затронутыми оказались обе последние версии клиентов Windows и Mac.

Майская уязвимость Skype позволяла хакерам обманным образом через Mac-клиент Skype выполнить код, поскольку клиент недостаточно проверял мгновенные сообщения.

Несмотря на то, что Skype в то время выпустил патч низкой приоритетности, 28-летний американский инженер по безопасности, Левент "noptrix" Кайан, заявил на прошлой неделе, что в подобная XSS-уязвимость существует где-то ещё в программном обеспечении Skype. Он рассказал, что данная неспособность проверить определенную пользовательскую информацию в Skype-клиентах может привести к выполнению произвольного кода.

В частности Кайан утверждает, что он может видеть информацию о сессиях удаленных пользователей, которую, по его словам, злоумышленник может использовать для того, чтобы замаскироваться под удаленного пользователя и совершать звонки. Эта уязвимость может быть также использована в целях эксплуатации других дыр, теоретически позволяющих установить полный контроль над ПК. Затронутыми оказались обе последние версии клиентов Windows и Mac.

Вот что он рассказал ZDNet Australia: "Пользователю ничего не нужно делать. Он будет атакован как только зайдет в свой аккаунт".

Представители Skype заявили, что данная уязвимость не является большой проблемой, и что на следующей неделе она будет устранена. Руководитель информационной безопасности Skype, Эдриан Эшер, заявил, что для эксплуатации данной уязвимости человеку необходимо находиться в утвержденном списке контактов, потому нанесение какого-либо вреда в реальном мире маловероятно. Однако он сообщил, что уязвимость не должна существовать и вскоре будет устранена. Вдобавок ко всему, в команде Skype заявили, что сессионная информация, к которой смог получить доступ Кайан, имела отношение к ID веб-сессии, а не к Skype ID, утверждая, что злоумышленник не может авторизовываться при использовании данного эксплойта.

Директор HackLabs Крис Гэтфорд сказал, что это было обычным случаем – натолкнуться на подобные уязвимости во время испытаний на проникновение, которыми занимается его компания. "Я могу предположить, что в 80%, а может даже и в 90% случаев, присутствуют XSS-уязвимости", - заявил он. Гэтфорд упомянул предыдущую XSS уязвимость в клиенте Skype и считает, что это несколько удивительно, что Skype не закрыл первоначальные дыры, когда информация была доведена до сведения компании.

"Это могло бы быть для них простым фиксом. Говоря откровенно, я немного удивлен, что они не извлекли урока из первой атаки и затянули этот процесс".

Источник: www.xakep.ru

Вот что он рассказал ZDNet Australia: "Пользователю ничего не нужно делать. Он будет атакован как только зайдет в свой аккаунт".

Представители Skype заявили, что данная уязвимость не является большой проблемой, и что на следующей неделе она будет устранена. Руководитель информационной безопасности Skype, Эдриан Эшер, заявил, что для эксплуатации данной уязвимости человеку необходимо находиться в утвержденном списке контактов, потому нанесение какого-либо вреда в реальном мире маловероятно. Однако он сообщил, что уязвимость не должна существовать и вскоре будет устранена. Вдобавок ко всему, в команде Skype заявили, что сессионная информация, к которой смог получить доступ Кайан, имела отношение к ID веб-сессии, а не к Skype ID, утверждая, что злоумышленник не может авторизовываться при использовании данного эксплойта.

Директор HackLabs Крис Гэтфорд сказал, что это было обычным случаем – натолкнуться на подобные уязвимости во время испытаний на проникновение, которыми занимается его компания. "Я могу предположить, что в 80%, а может даже и в 90% случаев, присутствуют XSS-уязвимости", - заявил он. Гэтфорд упомянул предыдущую XSS уязвимость в клиенте Skype и считает, что это несколько удивительно, что Skype не закрыл первоначальные дыры, когда информация была доведена до сведения компании.

"Это могло бы быть для них простым фиксом. Говоря откровенно, я немного удивлен, что они не извлекли урока из первой атаки и затянули этот процесс".

Источник: www.xakep.ru

UA

UA EN

EN RU

RU